L’évolution des besoins de sécurité en entreprise

Avant les débuts de la Politique de Zéro Trust, Les entreprises avaient tendance à utiliser des pare-feux pour filtrer les communications venant de l’extérieure et garder leurs informations sensibles protégées, puis à se servir des mêmes types d’équipements pour les échanges est-ouest.

De par la nature des attaques actuelles, mais également avec l’explosion du nombre d’applications, de serveurs, machines virtuelles et autres containers, le sacro-saint pare-feu s’avère être une solution insuffisante aujourd’hui. En effet il reste utile pour filtrer les communications de l’extérieur vers l’intérieur de l’entreprise, car il possède de plus en plus de fonctions de sécurité avancée. L’adoption du cloud et le fait d’avancer dans des infrastructures très dynamiques rendent complexe la gestion au quotidien des ouvertures de flux. De plus les firewalls ne permettent pas de se prémunir de la propagation latérale (intra vlan).

Ce qui pousse également les entreprises à avancer sur de la micro-segmentation c’est la volonté de beaucoup d’entreprises d’avancer dans une démarche agile qui prône la confiance et la délégation.

Transformation de l’espace de travail, ou le moment idéal pour amorcer des changements radicaux

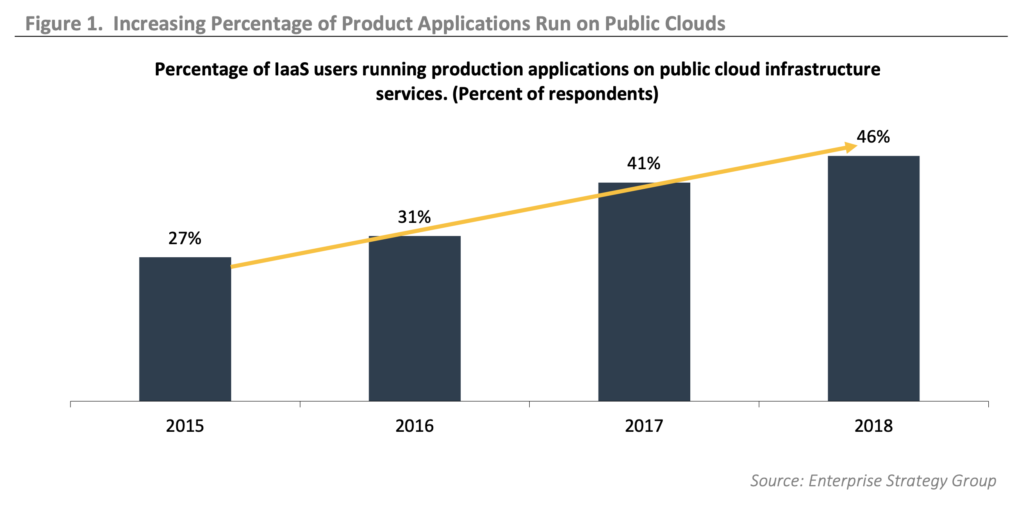

Avec l’explosion du travail à distance les entreprises ont eu recours à des applications en mode SaaS, ont déployé des infrastructures Cloud pour supporter un nombre important de connexions, et ont ouvert les vannes sur les accès distants traditionnels afin de préserver une certaine productivité de leurs équipes.

Malheureusement, tout cela s’est fait à marche forcée, dans la précipitation, et dans certains cas sans respecter les bonnes pratiques de cybersécurité.

L’adoption d’une démarche Zero Trust est un excellent moyen d’adresser ce besoin grandissant des entreprises que d’avoir un contrôle précis des applications, des données et des utilisateurs.

L’intérêt de la politique de ZERO TRUST

L’approche Zero Trust est un concept de plus en plus répandu qui remet en question tout ce qui a été fait précédemment en terme de protection. Ce concept requiert l’identification systématique de l’utilisateur pour se connecter et permet également d’avoir une meilleure visibilité sur les informations qui circulent et les personnes qui y accèdent. Cette approche touche à un très grand nombre de composants déjà connus et massivement adoptés, depuis les solutions de gestion d’identité, les accès distants, les firewalls next-gen, les proxy modernes et autres CASB.

La micro-segmentation est l’une des solutions nées avec les prémisses du concept de Zéro trust et répond au besoin de visibilité dans les échanges entre applications, de segmentation sur des environnements disparates (physiques, virtuels, containerisés, cloud…), tout cela avec une gestion globale.

La Micro-segmentation pour la gestion de la sécurité et la visibilité du workflow

La micro-segmentation vient combler les limites des pares-feux évoquées précédemment pour les échanges est-ouest, en appliquant un principe très simple visant à regrouper les applications dans des bulles de communication étanches du reste de l’infrastructure.

La première étape consiste à faire un premier inventaire de tous les éléments qui composent l’architecture, puis d’établir une cartographie applicative.

S’en suit la définition d’une politique de communication qui va être appliquée sur tous les composants.

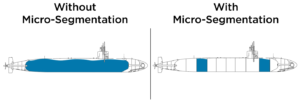

En isolant les différents composants, on va réduire les risques de propagation d’un ver, ou les rebonds entre machines par exemple. Une image assez parlante est celle du sous-marin, qui est cloisonné, afin de se prémunir contre une éventuelle infiltration. Ainsi, la submersion d’un espace segmenté ne va pas provoquer la submersion entière du navire.

Pourquoi nous avons opté pour Illumio ?

Illumio est un acteur majeur de la micro-segmentation, avec 3 ou 4 autres acteurs ils se disputent le marché mondial.

« La solution nous a plu pour sa stabilité, le management simplifié et la capacité à adresser des environnements hybrides. » Indique Jimmy Casse, directeur technique d’Acknowledge.

Il agit également comme pare-feu pour les communications Nord Sud et Ouest Est mais à la différence des autres acteurs du secteur, il utilise les pare-feux existants et les paramètres en fonction des besoins et des droits des utilisateurs. De plus Illumio permet une meilleure visibilité du Workflow de l’entreprise. En effet il ne se contente pas de créer une carte des différents segments mais les organise aussi.

Pour en savoir plus sur les solutions qu’offre Illumio: https://www.illumio.com/products

A propos de

ACKnowledge.

ACKnowledge, intégrateur et société de conseil, est spécialisée dans la modernisation des infrastructures IT, avec un focus sur la cybersécurité et le cloud. La performance, la visibilité et l’automatisation font également partie des sujets stratégiques et mis en avant de façon systématique par ACKnowledge.

Expertise technique et sens du service sont les fondements d’ACKnowledge. Son objectif est de travailler dans une logique d’intégration continue, du choix des solutions les plus pertinentes à leur support technique en passant par leur déploiement. La volonté affichée est également de faire évoluer ces solutions en permanence et de garantir leur efficacité sur le long terme.